主页 > 比特派钱包和imtoken哪个安全 > 保护您的资产 - 私钥泄漏

保护您的资产 - 私钥泄漏

前言

进入WEB3的世界,毫无疑问离不开钱包。 创建你的第一个钱包并试图保存你的个人种子词的场景是否还历历在目?

私钥是助记词的子集,也是钱包地址的唯一管理图。 有了私钥,任何人都拥有打开其管理地址潘多拉魔盒的钥匙。

当你公开了你的私钥/助记词,就相当于泄露了你的“宝藏”。 因此,私钥泄露会导致钱包陷入被动状态,一些狡猾的黑客会使用各种手段试图获取您的私钥并转移您的个人资产。 本期我们就和大家一起探讨一下私钥泄露的问题。 相关信息。

私钥

对于 EOA 帐户,该帐户由公钥和私钥加密对组成。 它的作用是证明交易确实由发送方签署并防止伪造。 对于个人而言,私钥是用于签署交易的密钥,因此用于保证用户管理与账户相关的资金。 你从来没有真正持有加密货币,你持有私钥——资金总是在以太坊的分类账上。

泄露的私钥

由于私钥长度较长,同时在WEB3世界中使用钱包进行各种交互时usdt密钥泄露,总会有意无意地使用自己账户的私钥,然后在网络上传输。 可能的形式包括但不限于以下形式:

从上面对私钥的解释我们知道,对于一个账户的资产来说,拥有账户的私钥就拥有了账户的管理权。 同时,如果用户泄露自己的账户私钥,黑客将能够“顺利”转移其账户中的任何资产。

私钥泄露的后果

首先,以私钥为例,我们可以使用私钥导入metamask中的恢复地址账户:

如果用户A不小心通过自己编写的代码将私钥泄露到网上,比如下面的公共平台:

(本文仅用于相关方法的揭露和学习,请勿使用相关方法进行任何危险操作,本文仅在您创建的账号下完成)

假设私钥泄露--privateKey:

0xe096cbf3fd506f950dd323a459bd394b7bf1021607262d10bbde492d43a1f09f

我们可以直接通过私钥恢复账户地址:

恢复后地址:0x53e88EA52EEab7F946A0E8a7275954C9F388f1Ca

也可以通过在metamask中导入账户进行相应的转账,直接控制账户

导入后发现该地址在Goerli Testnet Network中有测试ETH,所以可以直接转账:

进阶操作

在黑暗的森林里,总会有更多让你惊喜的点子。

以下几种方式,已经在很多平台上实现了自动转账。 如果您的私钥在公有平台泄露,账户资产将在极短时间内转移。

下图是TRON链的自动化代码:

在实际过程中,攻击者甚至实施了多种前端运行技术,如MEV技术/监控交易池+增加gas。

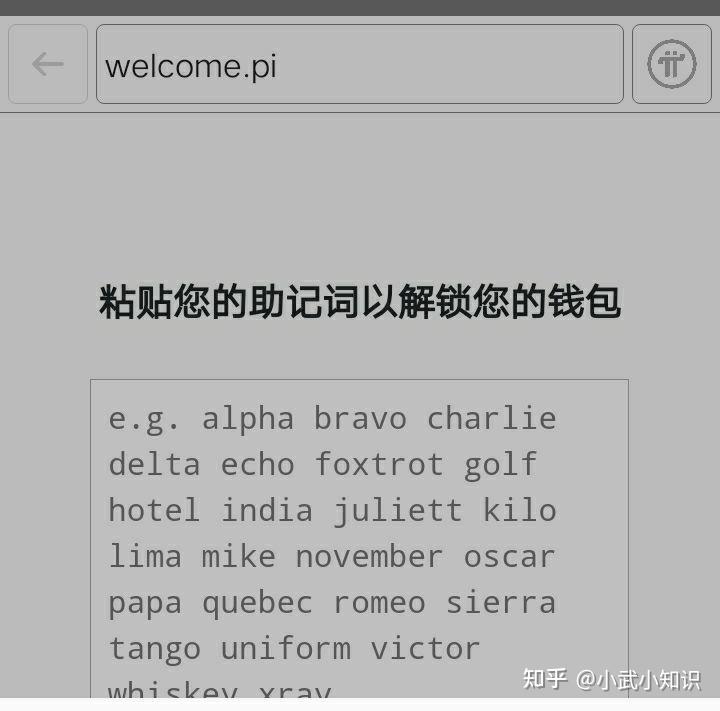

常见的还有各种钓鱼私钥/助记词在互联网上流传。 当您打开网页时,调用元掩码是很常见的事情。

攻击者利用这一特性设计了无数的钓鱼网站,例如

当您输入您的助记词时,您的资产将被完整转移。

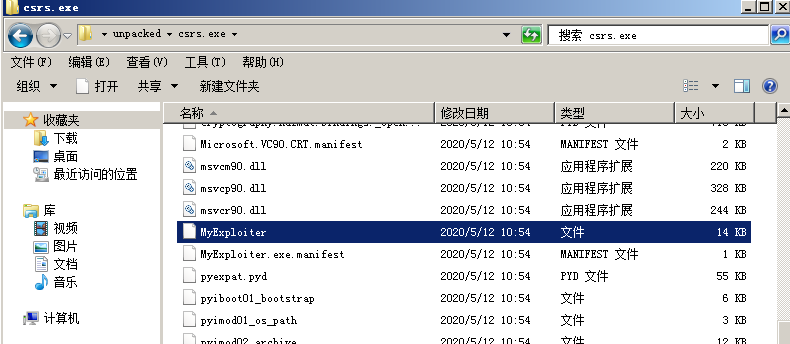

同样,危险的第三方软件也可能成为攻击者的目标。 比如不久前,BitKeep的apk包被植入恶意木马,窃取创建钱包后生成的助记词,并上传到攻击者服务器:

此外,还有一些地址账号会主动公开用于钓鱼攻击方式,有以下几种:

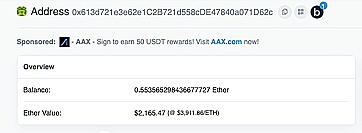

1、公私钥账户中有USDT,但资产被官方冻结,无法转出ERC20(0x4DE23f3f0Fb3318287378AdbdE030cf61714b2f3)

2.账户中有一个Token,有公私钥。 Token在区块链浏览器中的价格极高usdt密钥泄露,但池子的实际流动性已经耗尽

(池:0x97bfc7d3312cC899CD6f72BCcEFf72Fd524f9E34)

3.公私钥的账户有Token,Token有流动性,但是ERC20改写了普通用户的approve/transferFrom操作,导致selling操作的Gas被故意增加以创建CHI token

(钓鱼代币:0xA7255C85232A42B5c602ed66c319dA9af8433bb3)

对方可以通过公布此类账户的私钥,引诱其他用户向该地址转入平台币,支付ETH等手续费。 实际账户已经在监控软件的监控之下。 平台币转入后,不等用户有时间响应,就会转走(通常转入会与转出的交易区块相同)。

后记

本文通过具体的用例来展示在区块链世界中,如果私钥泄露,用户的资产将如何转移。 同时也介绍了几种黑森林高级钓鱼技巧。 希望读者在遇到这些“陷阱”时能够更好的辨别,同时更有效、更安全地保护自己的私钥不被泄露。 即使在熊市时期,黑客也绝不会手下留情,所以大家更要小心保护好自己的个人资产!